今天给大家伙儿唠唠我用Superscan这个小工具的经历。这玩意儿,说白,就是个扫描器,能帮你摸清网络里头都有啥“活物”,它们都开哪些“门”(端口)。

鼓捣前的准备

我得先整明白自己在哪儿,也就是我的IP地址。咋整?简单,打开命令提示符(就那个黑框框),敲进去个“ipconfig”,回车一敲,我的IP地址就出来。这就像知道自家门牌号,方便后面操作。

开始摸底

我就打开Superscan这小工具。界面挺简洁,没那么多花里胡哨的。我主要关注的是“Hostname Lookup”那块,在那儿我能输入想瞅瞅的IP地址,就像输别人家门牌号似的。

我也可以一次性输入一串儿IP地址,让它挨个儿去“敲门”。在“Scan”选项卡里,我能设置我想扫描的IP范围,就像告诉Superscan:“你去这几条街都溜达一圈”。

进阶设置

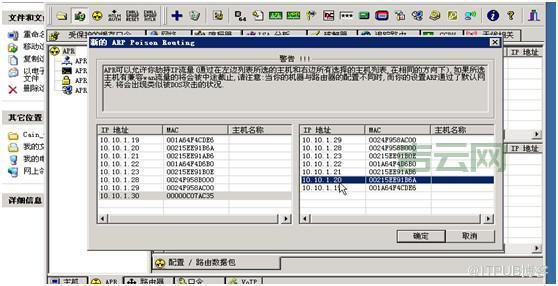

Superscan还能干点更细致的活儿。在“主机和服务扫描设置”里,我勾选“地址掩码请求”,这样能更隐蔽地去“打探消息”。

还有,我能设置它具体去“敲”哪些“门”,也就是设置TCP/UDP端口。在“TCP/UDP端口扫描设置”里,我能指定要扫描的端口号,或者干脆让它“挨个门都试试”。

“敲门”看结果

设置好,我就点下“开始扫描”,Superscan就开始干活。它会去“拜访”我指定的那些IP地址,看看它们都开哪些“门”,有没有啥“服务”。

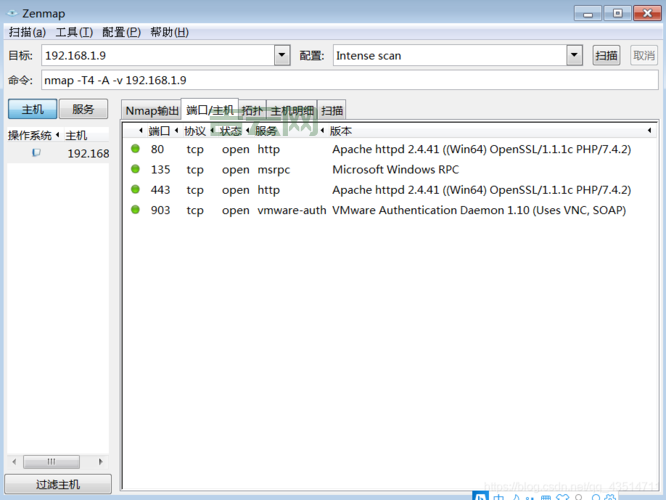

等它扫描完,我这儿就能看到一份“报告”:哪些IP地址“活着”(在线),它们都开哪些端口,每个端口背后是啥服务。就跟串门回来,记一本“谁家开着门,门里头有啥”的小册子似的。

- 我先用

ipconfig查自己的IP。 - 然后在Superscan里输入我想扫描的IP地址或范围。

- 我还设置一些扫描选项,比如地址掩码和扫描的端口。

- 我查看Superscan给出的扫描结果,摸清目标主机的情况。

Superscan这小工具,对我来说,就像个网络“侦察兵”,帮我摸清网络里头的“地形”和“兵力部署”。不过用这玩意儿得小心,别乱“敲门”,不然容易惹麻烦。